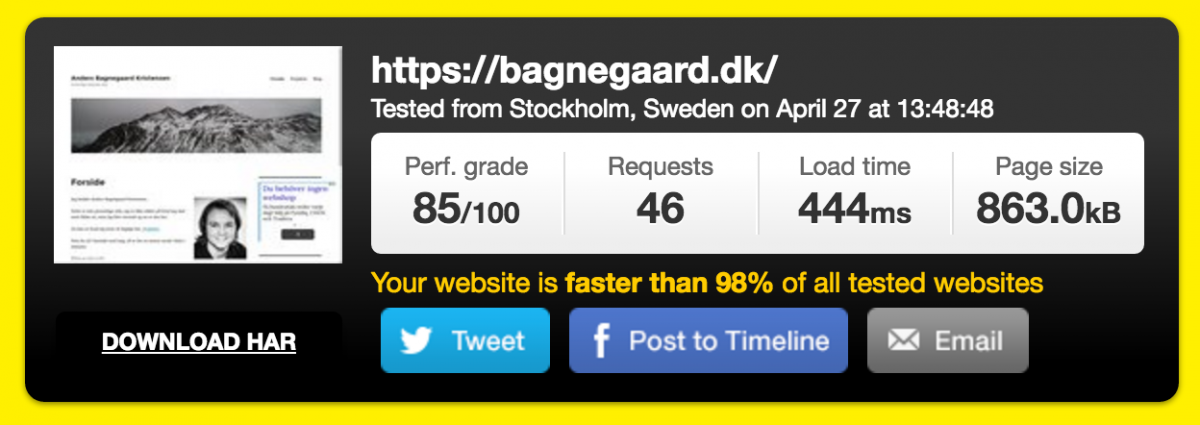

Jeg har skiftet server fra gigahost til unoeuro på bloggen her i dag.

(mere…)Tag: Cloudflare

-

9 gode råd til sikkerhed på wordpress

Sikkerhed på wordpress sider er noget besværligt noget, ærligtalt, wordpress er gigantisk så alt hack er rettet imod wordpress, wordpress folkene gør en masse for at holde hackerne ude, men da wordpress er open source og har 3. parts plugins er der meget lidt de kan gøre.

(mere…) -

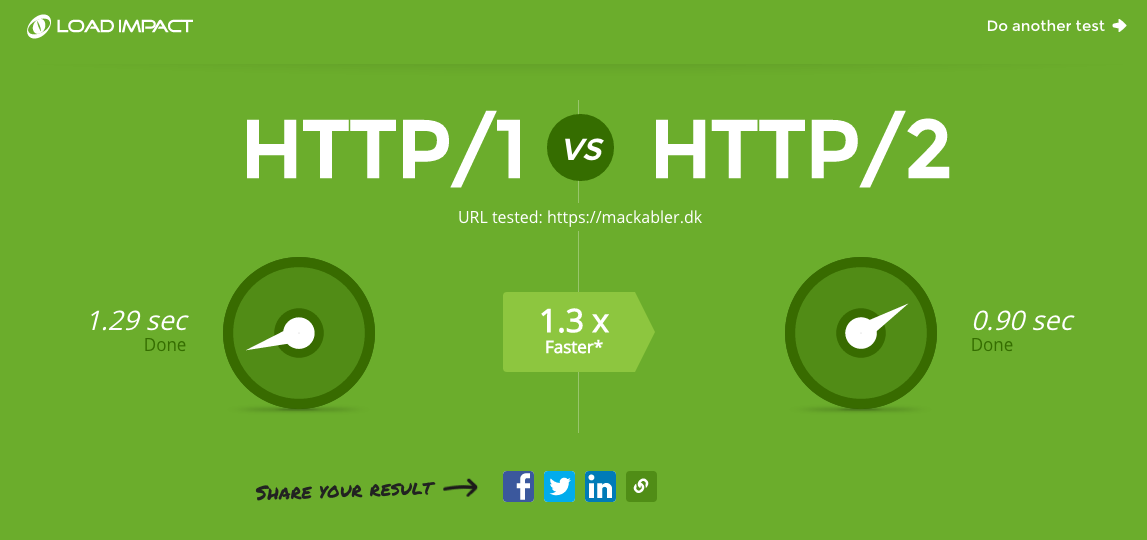

HTTP/2 hurtigere side load igen igen

Hastighed er noget vi alle kan lide! Og der sker jo hele tiden noget.

Fx er HTTP/2 noget vi alle burde se på.

(mere…) -

Opsætning af CloudFlare

Jeg har tidligere skrevet om hvorfor man skal vælge CloudFlare, det kan du læse der.

Her er en guide til hvordan man sætter det op og hvordan man får SSL til at virke, jeg bruger mit domæne Bagnefoto.dk, fordi det ikke endnu er på SSL eller Cloudflare.

(mere…)